リバースプロキシ

リバースプロキシとは

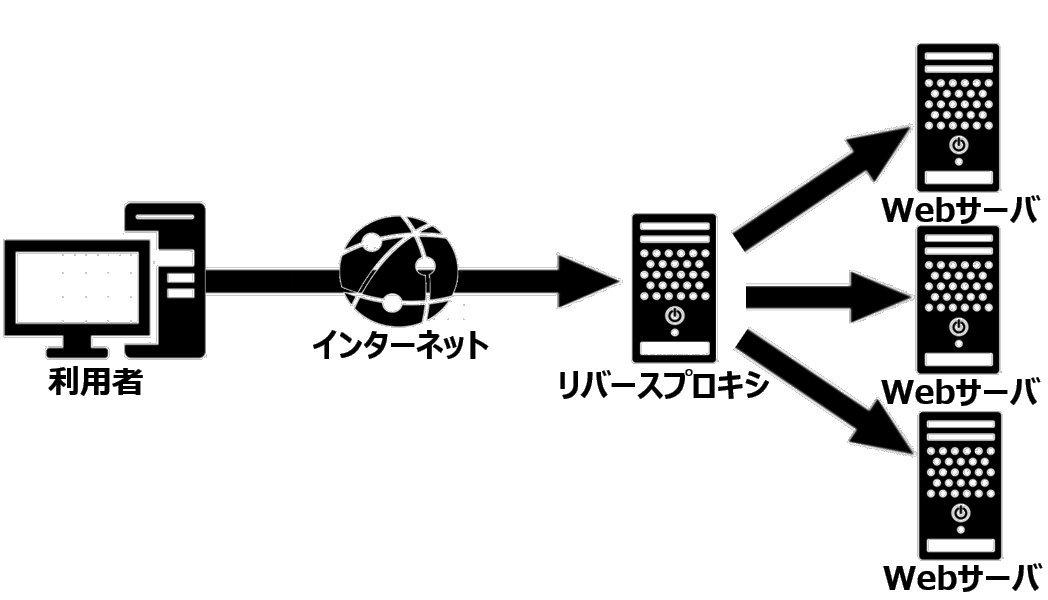

リバースプロキシは、インターネットアーキテクチャにおいて重要な役割を果たす中間システムです。

その基本的な役割は、クライアント(一般的にはウェブブラウザを使用するインターネットユーザー)とバックエンドのウェブサーバーやアプリケーションサーバーとの間に位置し、通信を仲介することにあります。

フォワードプロキシがクライアント側に設置されてクライアントの要求を代理で行うのに対し、リバースプロキシはサーバー側に設置され、クライアントからの要求をサーバーに代わって受け付けるという逆の関係にあることから、この名称が付けられています。

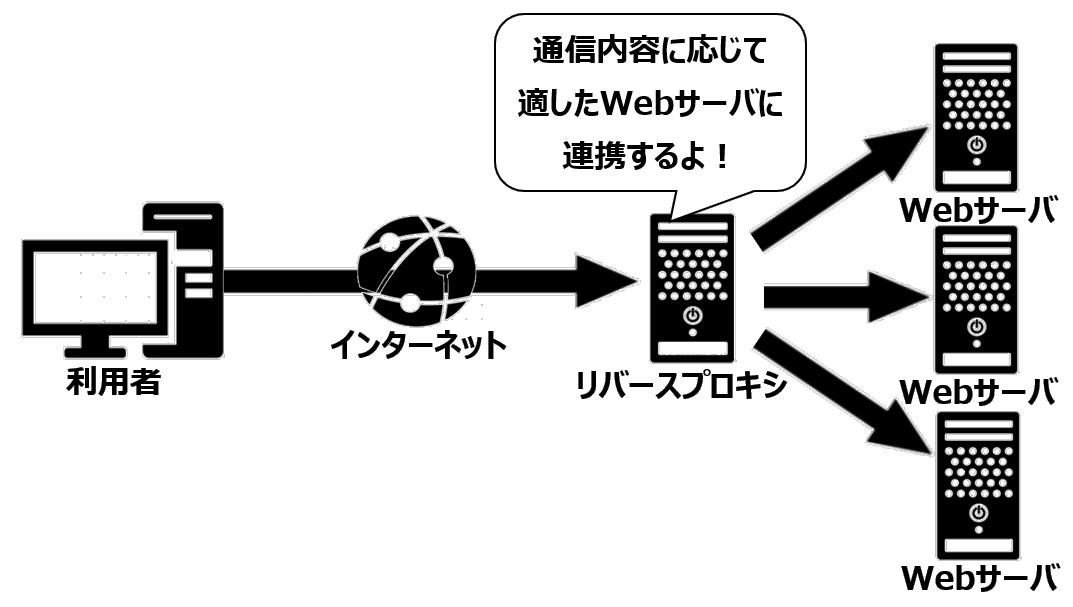

リバースプロキシの動作原理はシンプルです。

リバースプロキシはこのリクエストを受け取り、適切なバックエンドサーバーに転送します。

バックエンドサーバーからのレスポンスも同様に、リバースプロキシを経由してユーザーに返されます。

この過程において、ユーザーはリバースプロキシの存在を意識することなく、あたかも直接ウェブサーバーと通信しているかのように体験できます。

現代のウェブ環境においてリバースプロキシが広く採用されている理由は、多様な利点を提供するからです。

外部からはリバースプロキシのみが見え、実際のサーバー構成は保護されるため、潜在的な攻撃者にとって攻撃対象の詳細情報が限られることになります。

あるサーバーが過負荷になったり障害が発生したりしても、リバースプロキシが自動的にトラフィックを健全なサーバーに振り向けることができます。

頻繁にアクセスされるコンテンツをキャッシュすることで応答時間を短縮し、コンテンツの圧縮によりデータ転送量を削減して、特に帯域幅が制限された環境でのページ読み込み速度を改善します。

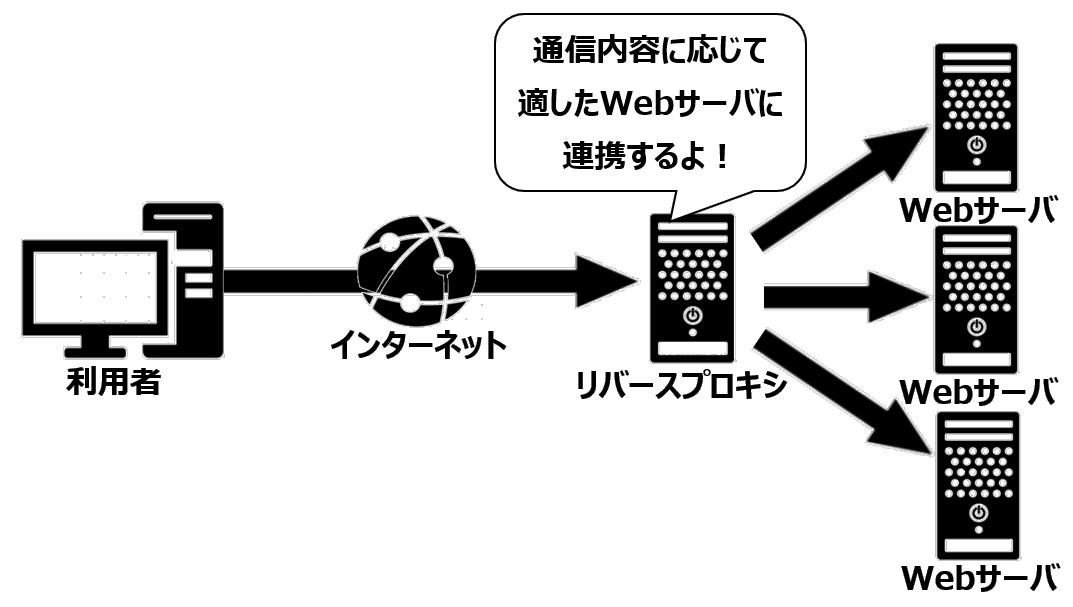

異なる技術で構築された複数のアプリケーションを単一のドメイン名の下に統合し、ユーザーに対して一貫したインターフェースを提供することができます。

この能力は特に、マイクロサービスアーキテクチャを採用している組織において価値があります。

その基本的な役割は、クライアント(一般的にはウェブブラウザを使用するインターネットユーザー)とバックエンドのウェブサーバーやアプリケーションサーバーとの間に位置し、通信を仲介することにあります。

フォワードプロキシがクライアント側に設置されてクライアントの要求を代理で行うのに対し、リバースプロキシはサーバー側に設置され、クライアントからの要求をサーバーに代わって受け付けるという逆の関係にあることから、この名称が付けられています。

リバースプロキシの動作原理はシンプルです。

フロントエンドの代理応答

インターネットユーザーがウェブサイトにアクセスする際、そのリクエストは直接ウェブサーバーではなく、まずリバースプロキシに届きます。リバースプロキシはこのリクエストを受け取り、適切なバックエンドサーバーに転送します。

バックエンドサーバーからのレスポンスも同様に、リバースプロキシを経由してユーザーに返されます。

この過程において、ユーザーはリバースプロキシの存在を意識することなく、あたかも直接ウェブサーバーと通信しているかのように体験できます。

現代のウェブ環境においてリバースプロキシが広く採用されている理由は、多様な利点を提供するからです。

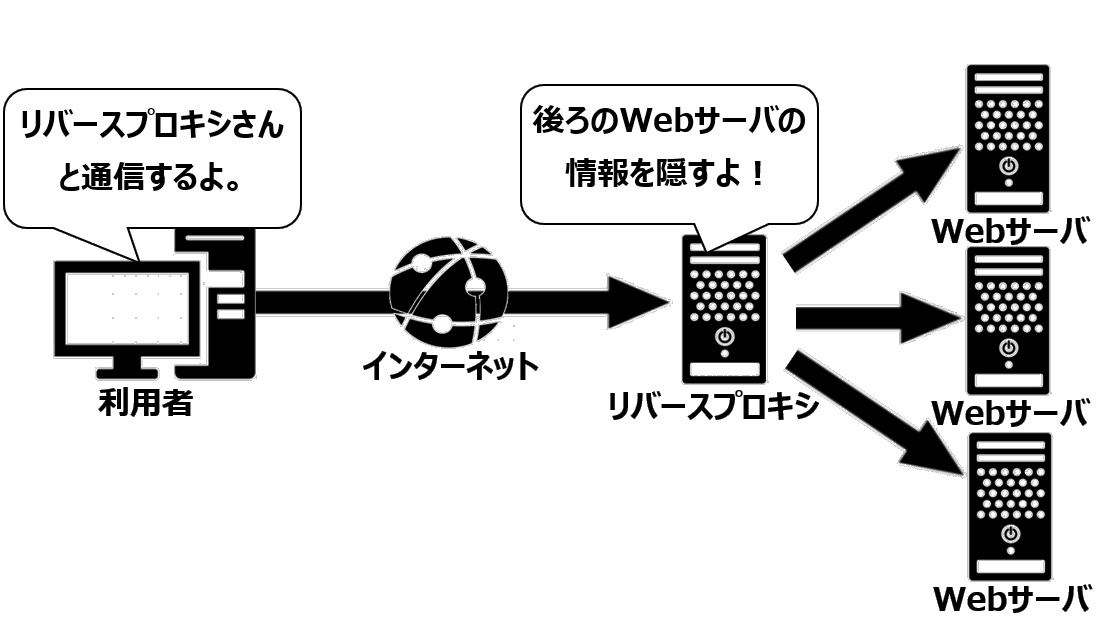

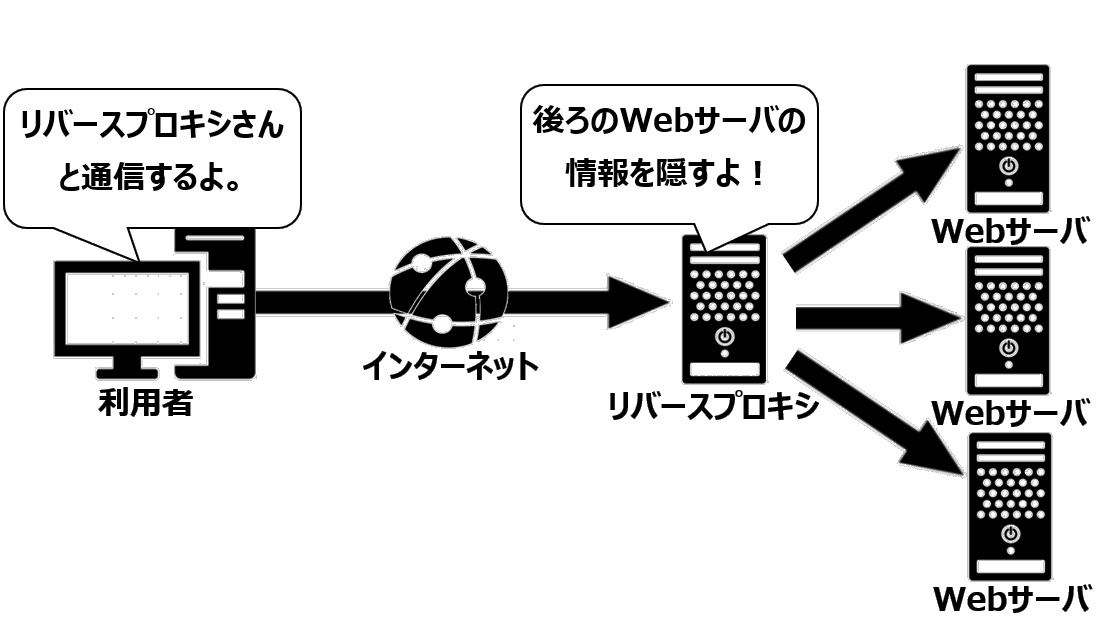

バックエンドの隠蔽

バックエンドサーバーの構成や数を隠蔽することで、セキュリティを強化します。

外部からはリバースプロキシのみが見え、実際のサーバー構成は保護されるため、潜在的な攻撃者にとって攻撃対象の詳細情報が限られることになります。

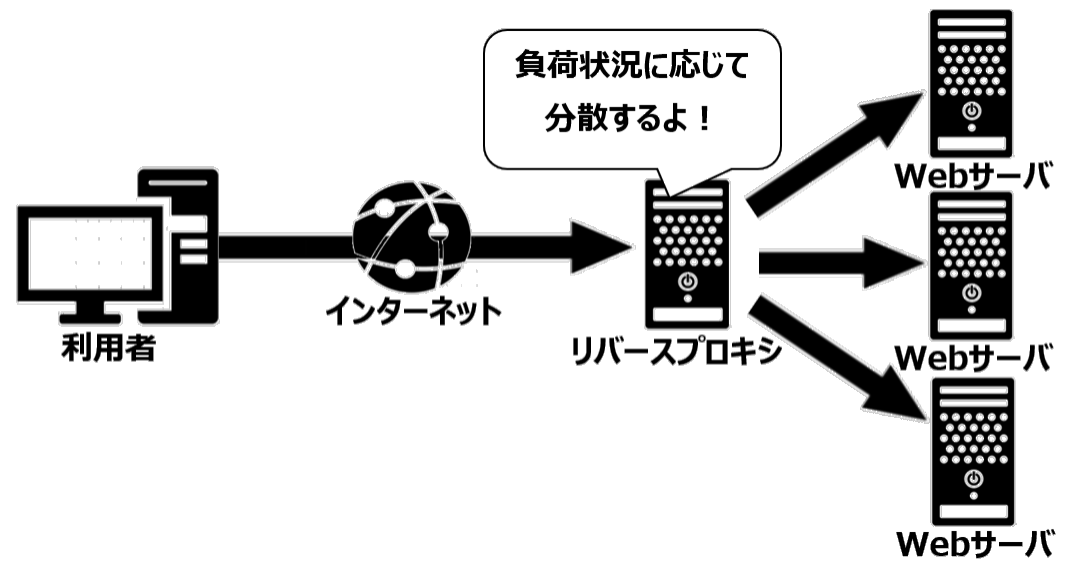

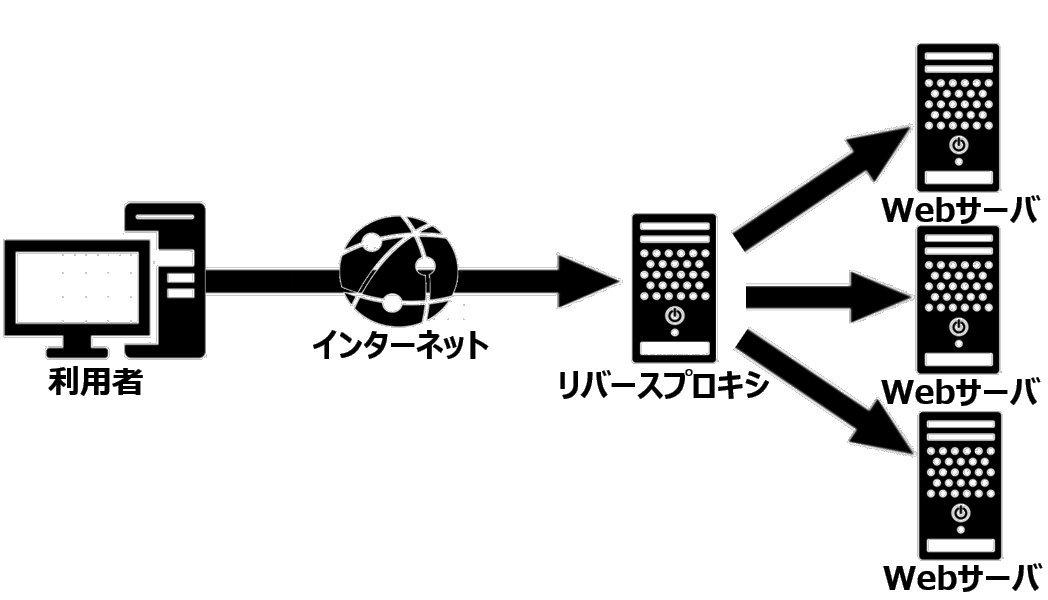

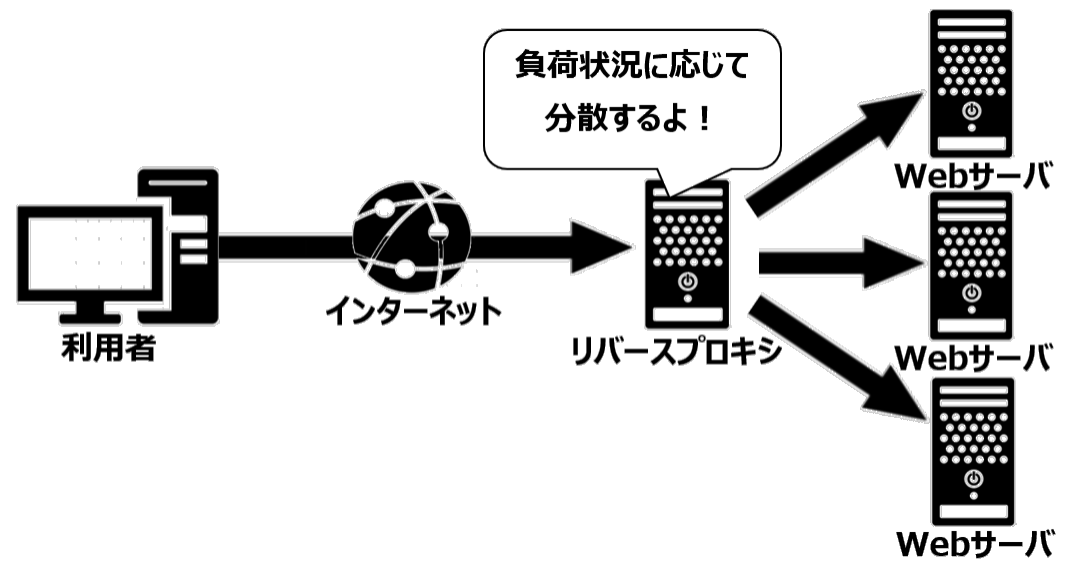

トラフィック分散

複数のバックエンドサーバー間でトラフィックを分散させることができるため、サービスの可用性と信頼性が向上します。

あるサーバーが過負荷になったり障害が発生したりしても、リバースプロキシが自動的にトラフィックを健全なサーバーに振り向けることができます。

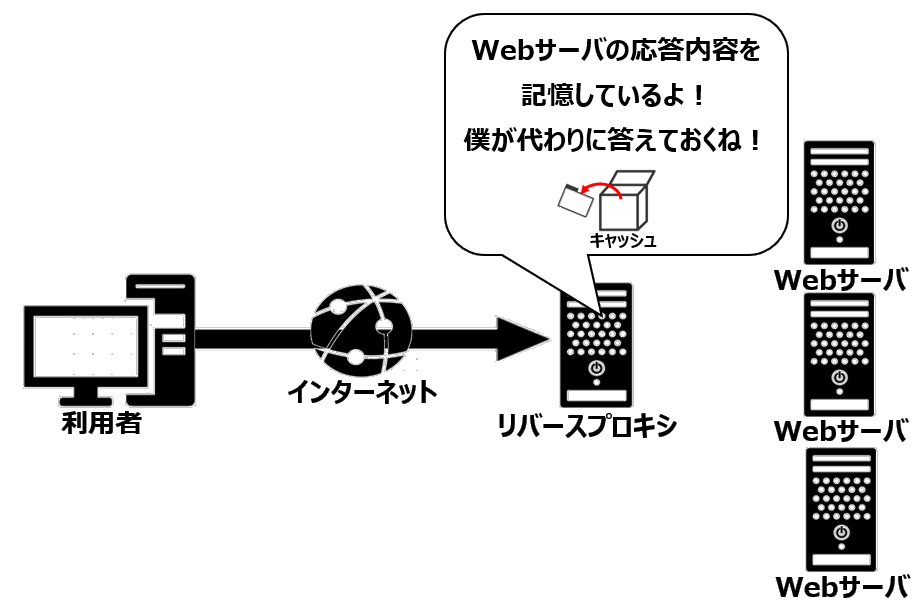

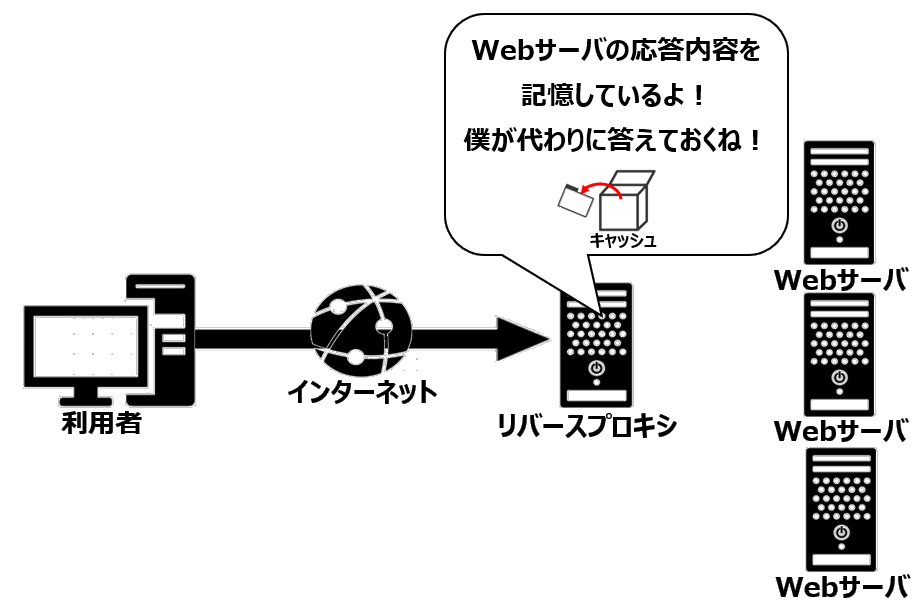

コンテンツキャッシュ

リバースプロキシはユーザー体験の向上にも貢献します。

頻繁にアクセスされるコンテンツをキャッシュすることで応答時間を短縮し、コンテンツの圧縮によりデータ転送量を削減して、特に帯域幅が制限された環境でのページ読み込み速度を改善します。

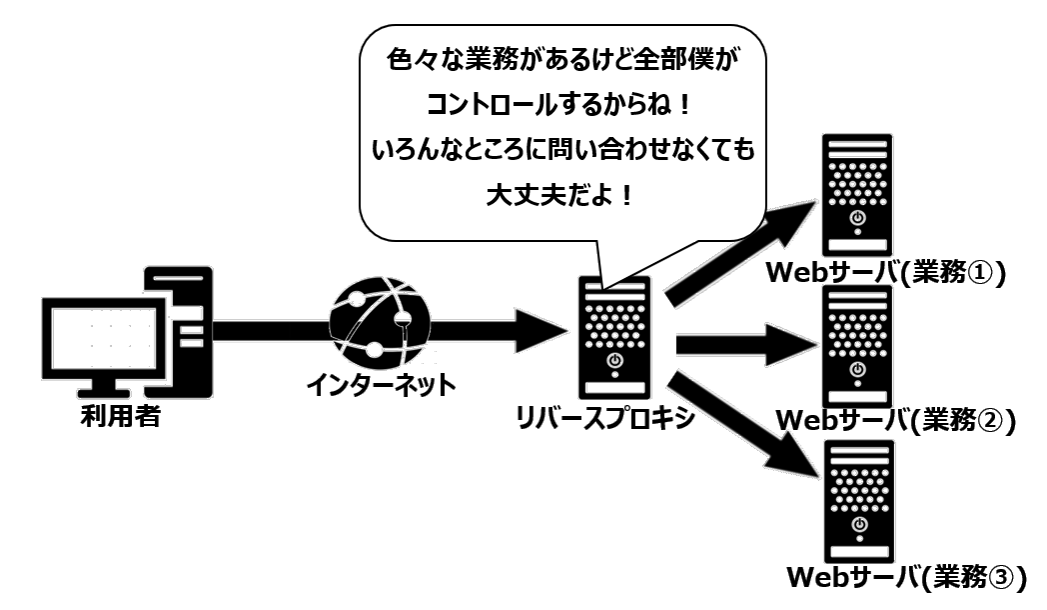

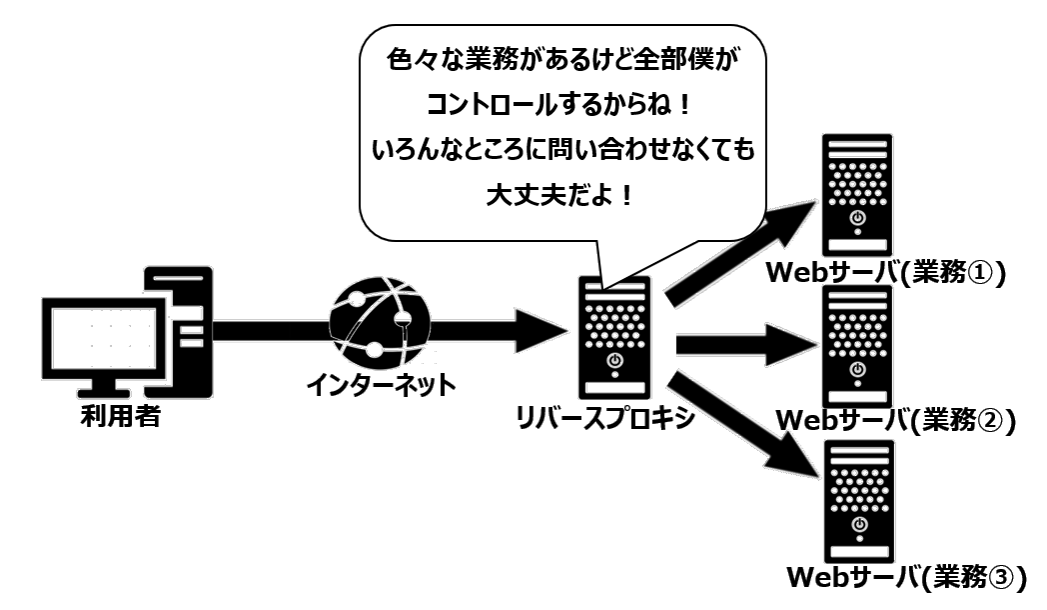

アプリケーション統合

企業のITインフラストラクチャにおいては、リバースプロキシは複数のアプリケーションやサービスを統合する重要な役割も果たします。

異なる技術で構築された複数のアプリケーションを単一のドメイン名の下に統合し、ユーザーに対して一貫したインターフェースを提供することができます。

この能力は特に、マイクロサービスアーキテクチャを採用している組織において価値があります。

導入のメリット

リバースプロキシを導入することで組織は様々な恩恵を受けることができます。

| メリット分野 | 具体的な利点 |

|---|---|

| セキュリティの強化 | バックエンドサーバーを直接インターネットに露出させない保護層として機能し、サーバーの詳細情報を隠蔽します。多くの製品にはDDoS攻撃緩和やウェブアプリケーションファイアウォール機能が組み込まれており、SQLインジェクション、クロスサイトスクリプティングなどの一般的な攻撃からアプリケーションを守ります。専門のセキュリティチームを持たない中小企業にとって特に価値があります。 |

| パフォーマンスの最適化 | コンテンツキャッシング機能により静的コンテンツや頻繁にアクセスされるデータを保存し、応答時間を短縮します。データ圧縮機能で転送データ量を削減し、特にモバイル環境でのページ読み込み速度を向上させます。CDNと連携することでユーザーに最も近い場所からコンテンツを配信し、レイテンシを最小化できます。これらによりユーザー体験が向上すると同時に、バックエンドサーバーの負荷も軽減されます。 |

| 可用性と信頼性の向上 | ロードバランシング機能を通じて複数のバックエンドサーバー間でトラフィックを均等に分散し、特定サーバーへの負荷集中を防ぎます。ヘルスチェック機能で定期的にバックエンドサーバーの状態を監視し、障害サーバーを自動的に切り離して健全なサーバーにのみトラフィックを振り向けます。リバースプロキシ自体を冗長構成にすることで単一障害点を排除し、高可用性を実現できます。これらの機能によりダウンタイムの最小化とサービス連続性の確保が可能になります。 |

| 柔軟性とスケーラビリティの向上 | バックエンドインフラの変更(サーバーの追加・削除、アプリケーションの更新、技術スタックの移行など)をエンドユーザーに影響を与えることなく実施できます。トラフィック増加に応じたバックエンドサーバーの水平スケーリングも、ロードバランシング機能を通じて透過的に行えます。これは大規模なシステム変更や段階的なマイグレーションを計画している組織にとって非常に価値があります。 |

| 管理と運用の簡素化 | 複数の異なるアプリケーションやサービスを単一のエントリポイントに統合し、管理を容易にします。SSL/TLS証明書の管理もリバースプロキシで一元的に行うことができ、証明書更新や管理が大幅に簡素化されます。集中型のログ記録と監視により、すべてのトラフィックの包括的なアクセスログやパフォーマンスメトリクスを収集でき、トラブルシューティングや分析が容易になります。 |

| コスト効率の向上 | キャッシングやロードバランシングにより既存のハードウェアリソースをより効率的に活用でき、サーバー増設の必要性を遅らせることができます。統合されたセキュリティ機能により、別個のセキュリティアプライアンスやソフトウェアへの投資が不要になる場合もあります。一部のリバースプロキシソリューションはオープンソースで利用可能であり、ライセンスコストなしで高度な機能を活用できる点も、予算制約のある組織にとって大きなメリットです。 |

フォワードプロキシとの違い

今までの説明でもありましたが、フォワードプロキシとリバースプロキシの違いを改めて整理します。

| 比較項目 | フォワードプロキシ | リバースプロキシ |

|---|---|---|

| 設置場所と向き | クライアント側(社内ネットワークなど)に設置され、クライアントからの要求を代理で外部に転送 | サーバー側に設置され、外部からの要求をバックエンドサーバーに代理で転送 |

| 主な目的 | クライアントの保護、インターネットアクセス制御、トラフィックフィルタリング、プライバシー保護 | サーバーの保護、負荷分散、パフォーマンス最適化、アプリケーション配信の統合 |

| 可視性と認知 | クライアントはプロキシの存在を認識し、明示的に設定する必要がある(例外:透過プロキシ) | クライアントはプロキシの存在を認識せず、あたかも直接サーバーと通信しているように見える |

| トラフィックの流れ | クライアント → フォワードプロキシ → インターネット → 宛先サーバー | クライアント → インターネット → リバースプロキシ → バックエンドサーバー |

| IPアドレスの変換 | プロキシのIPアドレスが宛先サーバーに見える(クライアントのIPは隠蔽される) | プロキシのIPアドレスがクライアントに見える(バックエンドサーバーのIPは隠蔽される) |

| 主要機能 | コンテンツフィルタリング、アクセス制御、帯域制限、キャッシング、インターネット利用のログ記録 | ロードバランシング、SSLターミネーション、キャッシング、コンテンツ圧縮、WAF(ウェブアプリケーションファイアウォール) |

| 一般的なユースケース | 企業の従業員のインターネットアクセス管理、コンテンツフィルタリング、帯域使用の最適化、地域制限コンテンツへのアクセス | ウェブサーバーの保護、高可用性の確保、CDN実装、複数のアプリケーションの統合、マイクロサービスアーキテクチャのゲートウェイ |

| 設定の主体 | クライアント側(ブラウザ設定、OSの設定、PAC、企業のポリシー設定など) | サーバー/インフラ側(ネットワーク管理者、システム管理者による設定) |

| セキュリティの焦点 | クライアントの保護(マルウェア防止、不適切なコンテンツのブロック)、データ漏洩防止 | サーバーの保護(DDoS緩和、脆弱性対策)、アプリケーションレベルの攻撃防御 |

| 一般的なソフトウェア例 | Squid、Blue Coat ProxySG、Microsoft TMG/ISA、Zscaler | Nginx、HAProxy、Apache(mod_proxy)、Traefik、Envoy、Cloudflare |

| スケーラビリティの焦点 | クライアント数の増加に対応(ユーザー数の拡大) | サーバー負荷とリクエスト数の増加に対応(トラフィック量の拡大) |

| 認証の扱い | ユーザー認証を行い、アクセス権のあるユーザーのみインターネット利用を許可 | クライアント認証は通常必要なく、必要に応じてバックエンドサービスへの認証を代行 |

ロードバランサーとの違い

リバースプロキシの機能は、ロードバランサーの機能ととてもよく似ています。

正直、どちらを利用しても実現できるというようなシチュエーションは多いです。

ひとまず、違いについて整理してみます。

機能としては、細かい差分はありますが概ね似ています。

採用にあたっての判断基準としては、リバースプロキシはバックエンドをWebサーバとして利用する前提のソフトウェアとしてアプリケーション層(L7)に対する幅広いコントロール能力を持ちます。

そのため、リバースプロキシとバックエンドのWebサーバ全体を含めて、コンテンツ提供の方法として実装できるのが強みです。

対してロードバランサーはネットワーク機器ということもあり、アプリケーション層(L7)に関する細かいコントロールは苦手な傾向にあります。

ただ、負荷分散に関する機能は専門分野ということもあり、リバースプロキシより高性能です。

単純な負荷分散をさせたいだけであればロードバランサーが良く、実装するアプリケーションに独自の仕組みがありフロントエンドにて複雑な前処理を行わせたい場合にはリバースプロキシが適しているといえるでしょう。

更には、ロードバランサーとリバースプロキシを併用するような構成もお互いの長所を活かす構成として有用です。

正直、どちらを利用しても実現できるというようなシチュエーションは多いです。

ひとまず、違いについて整理してみます。

| 比較項目 | リバースプロキシ | ロードバランサー |

|---|---|---|

| 主な目的 | バックエンドサーバーを隠蔽しながら、コンテンツキャッシング、SSL終端、コンテンツ操作など多様な機能を提供 | 複数のサーバー間でトラフィックを分散させ、負荷を均等化することに特化 |

| 機能の範囲 | 幅広い機能を持ち、キャッシング、SSL終端、URL書き換え、コンテンツ圧縮、アクセス制御、コンテンツフィルタリングなどを提供 | 主にトラフィック分散に特化し、サーバーヘルスモニタリング、セッション永続性(スティッキーセッション)などの関連機能を提供 |

| 動作レイヤー | 通常はアプリケーション層(L7)で動作し、HTTPヘッダー、URL、コンテンツの内容に基づいた高度な処理が可能 | トランスポート層(L4)またはアプリケーション層(L7)で動作可能。L4では効率的だがシンプルな分散のみ、L7ではより高度な振り分けが可能 |

| コンテンツ操作 | HTTPリクエストやレスポンスの内容を検査・修正可能。ヘッダー追加・削除、レスポンス圧縮、コンテンツリライトなどが可能 | 通常はコンテンツ操作機能は限定的で、主にパケットの転送と分散に集中(ただし高機能なL7ロードバランサーは例外あり) |

| キャッシング能力 | 多くの場合、静的コンテンツのキャッシング機能を内蔵しており、バックエンドへのリクエスト削減とレスポンス時間短縮が可能 | 一般的にキャッシング機能は持たず、すべてのリクエストをバックエンドサーバーに転送(一部の高機能製品は例外あり) |

| 負荷分散アルゴリズム | 持っている場合もあるが、一般的には単純なアルゴリズムのみ。負荷分散はメインの機能ではない | 多様で高度な負荷分散アルゴリズムを提供(ラウンドロビン、最小接続数、応答時間ベース、IPハッシュなど) |

| ヘルスチェック | 基本的なヘルスチェック機能はあるが、高度な監視や自動フェイルオーバー機能が限定的な場合がある | 高度なヘルスチェック機能を提供し、複雑な条件でのサーバー監視や即時の自動フェイルオーバーが可能 |

| プロトコル対応 | 主にHTTP/HTTPSに特化しているが、製品によってはその他のプロトコルもサポート | 多くの場合、TCP/UDP上のあらゆるプロトコル(HTTP, HTTPS, FTP, SMTP, DNSなど)をサポート |

| セキュリティ機能 | 多くの場合、WAF機能、DDoS保護、アクセス制御など、充実したセキュリティ機能を提供 | 基本的なSYNフラッド保護などはあるが、セキュリティはメインの機能ではなく、高度な保護機能が限られる場合がある |

| 代表的な製品/ソフトウェア | Nginx, Apache HTTP Server, Squid, Varnish, Traefik | F5 BIG-IP, Citrix ADC (NetScaler), HAProxy, AWS ELB, Azure Load Balancer |

| ユースケース | コンテンツキャッシング、SSL終端、コンテンツ圧縮、URL書き換え、セキュリティ強化、異なるバックエンドシステムの統合 | 高トラフィック環境での負荷分散、高可用性の確保、ミッションクリティカルなアプリケーションの冗長化 |

| 製品構成の特徴 | 多くの場合、汎用性の高いWebサーバーソフトウェアがリバースプロキシ機能も提供 | 専用のハードウェアアプライアンスまたは専用に設計されたソフトウェアとして提供されることが多い |

| 実際の運用 | 現代のインフラでは、両者の機能は重複することも多く、Nginxのような製品は両方の役割を果たせる。多くの環境では、両方の機能を組み合わせた構成が採用されている | |

機能としては、細かい差分はありますが概ね似ています。

採用にあたっての判断基準としては、リバースプロキシはバックエンドをWebサーバとして利用する前提のソフトウェアとしてアプリケーション層(L7)に対する幅広いコントロール能力を持ちます。

そのため、リバースプロキシとバックエンドのWebサーバ全体を含めて、コンテンツ提供の方法として実装できるのが強みです。

対してロードバランサーはネットワーク機器ということもあり、アプリケーション層(L7)に関する細かいコントロールは苦手な傾向にあります。

ただ、負荷分散に関する機能は専門分野ということもあり、リバースプロキシより高性能です。

単純な負荷分散をさせたいだけであればロードバランサーが良く、実装するアプリケーションに独自の仕組みがありフロントエンドにて複雑な前処理を行わせたい場合にはリバースプロキシが適しているといえるでしょう。

更には、ロードバランサーとリバースプロキシを併用するような構成もお互いの長所を活かす構成として有用です。

まとめ

プロキシサーバの中でもリバースプロキシについて解説しました。

Webサーバの前段としては負荷分散機のロードバランサーを置くのが一般的でしたが、アプリケーションの複雑性やマイクロサービス化などの時勢によりリバースプロキシを利用するケースも増えてきました。

この2つはよく似た機能を持ちますが、最適な領域が異なってきます。

ロードバランサーとリバースプロキシを組み合わせた方がよいパターンも存在します。

どってでもよいではなく、システムの要件を見極めて適した機能を実装するように心がけましょう。

Webサーバの前段としては負荷分散機のロードバランサーを置くのが一般的でしたが、アプリケーションの複雑性やマイクロサービス化などの時勢によりリバースプロキシを利用するケースも増えてきました。

この2つはよく似た機能を持ちますが、最適な領域が異なってきます。

ロードバランサーとリバースプロキシを組み合わせた方がよいパターンも存在します。

どってでもよいではなく、システムの要件を見極めて適した機能を実装するように心がけましょう。